WithSecure™ Elements Exposure Management (XM).

KI-gestütztes Exposure Management – entwickelt für mittelständische Unternehmen.

Ihr Patch-Zyklus läuft gegen die Zeit

Alle zwei Tage wird eine neue aktiv ausgenutzte Schwachstelle veröffentlicht – und die Zeitspanne von CVE bis Exploit nähert sich inzwischen 24 Stunden. Wenn Sie Schwachstellen und Fehlkonfigurationen noch in monatlichen Zyklen beheben, schließt WithSecure™ Elements Exposure Management diese Lücke, bevor sie gegen Sie ausgenutzt wird.

Was deckt Elements XM ab?

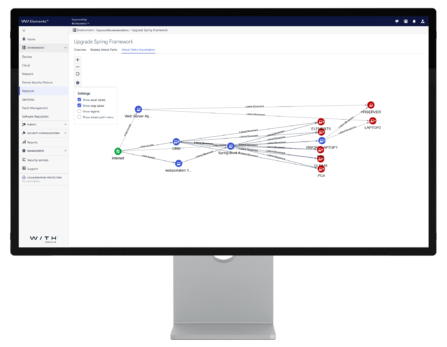

Eine zentrale Sicht auf Ihre gesamte Angriffsfläche.

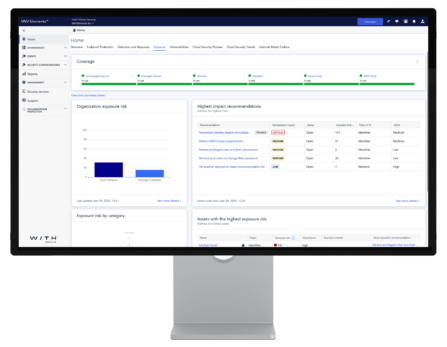

Alle Erkenntnisse aus Ihren Umgebungen – Geräte, Netzwerk, Identitäten, Cloud und externe Angriffsfläche – werden in einem risikobasierten Dashboard zusammengeführt. Exposure Scores zeigen Ihnen, wo Ihre größten Risiken liegen. Die Visualisierung von Angriffspfaden macht Schritt für Schritt sichtbar, wie sich ein Angreifer durch Ihre Umgebung bewegen könnte – und welche Maßnahme die Angriffskette gezielt unterbricht.

Mehrwert sichtbar machen. Nahtlos in bestehende Tools integrieren.

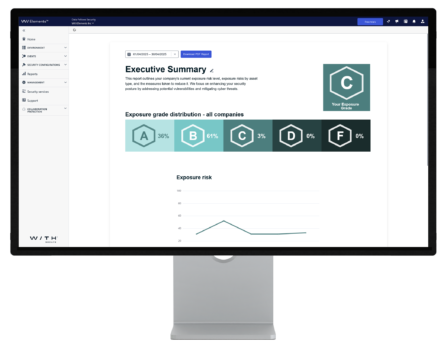

Automatisierte PDF-Reports zeigen den aktuellen Exposure-Status, Trends und die Wirkung Ihrer Maßnahmen – in einem Format, das für Entscheidungsträger konzipiert ist, nicht für rein technische Zielgruppen.

Schnellere Behebung für Ihr gesamtes Team

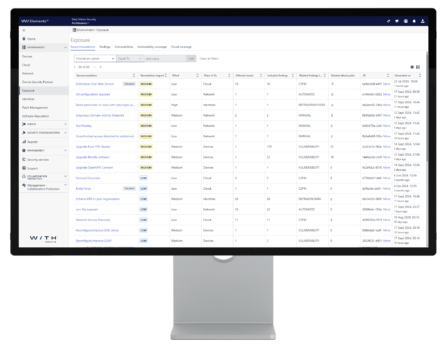

Luminen bündelt zusammengehörige Findings, Assets und Maßnahmen in einer klaren, ganzheitlichen Übersicht – sodass Ihr Team weniger Zeit mit der Interpretation von Alerts verbringt und mehr Zeit in die tatsächliche Risikobehebung investiert.

Sind alle Ihre Geräte und Netzwerk-Assets sichtbar?

Windows-Workstations und Server werden automatisch über den Elements Agent gescannt. Gleichzeitig werden alle IP-basierten Netzwerk-Assets erfasst – einschließlich nicht verwalteter Geräte sowie Infrastruktur wie Firewalls und Switches – über Scan-Nodes.

Beim authentifizierten Scanning melden sich lokale Nodes direkt an den Systemen an, um vollständige Schwachstelleninformationen zu erfassen.

Auch externe Geräte außerhalb des Unternehmensnetzwerks werden ohne zusätzliche Konfiguration abgedeckt.

Was kann ein Angreifer von außen sehen?

Erfasst und kartiert kontinuierlich alle internetexponierten Systeme, Webanwendungen und öffentlichen IP-Adressen, um Ihnen eine Sicht aus der Perspektive eines Angreifers auf Ihre Angriffsfläche zu geben.

Erkennt Risiken wie Domainübernahmen, scannt extern erreichbare Systeme auf Schwachstellen, testet individuelle Webanwendungen und ergänzt automatisch neue externe Erkennungen, wenn sich die Bedrohungslandschaft weiterentwickelt.

Welche Identitäten sind Ihre größten Risikopunkte?

Integriert sich mit Microsoft Entra ID, um alle Nutzer- und nicht-menschlichen Identitäten zu erfassen, Zugriffsrechte abzubilden und überprivilegierte Konten zu identifizieren.

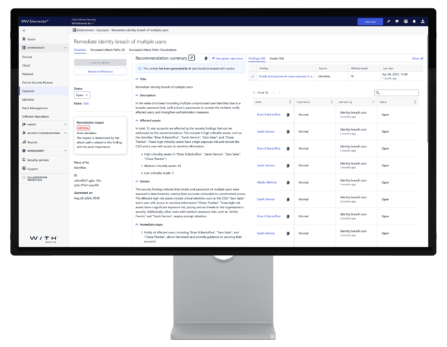

Überwacht kontinuierlich kompromittierte Zugangsdaten und modelliert, wie sich eine kompromittierte Identität lateral in Geräte und Cloud-Ressourcen ausbreiten könnte – und zeigt genau, welche Maßnahme diesen Angriffspfad unterbricht, bevor ein Angreifer ihn nutzt.

Welche Maßnahmen haben den größten Effekt?

Unsere patentierte heuristische Engine arbeitet wie ein virtuelles Red Team – sie analysiert Ihre Umgebung rund um die Uhr aus Angreifersicht. Dabei identifiziert sie die minimale Anzahl an Assets, die behoben werden müssen, um die maximale Anzahl kritischer Angriffspfade zu unterbrechen.

Ist Ihre Azure-Umgebung sicher konfiguriert?

Bewertet Azure-Ressourcen anhand von rund 100 Konfigurationsprüfungen – basierend auf WithSecure’s Cloud-Security-Forschung, aktuellen Angriffstechniken und Azure Best Practices.

Halten Ihre öffentlich erreichbaren Systeme stand?

Alle extern erreichbaren IP-Systeme werden über einen Cloud-Scan-Node auf Schwachstellen und Fehlkonfigurationen geprüft – mit der gleichen gründlichen Analyse wie in Ihrer internen Umgebung, nun angewendet auf die Angriffsfläche, die ein Angreifer zuerst ins Visier nimmt.

Könnte sich ein Angreifer von Ihrer Cloud in Ihre Unternehmensumgebung bewegen?

Simuliert laterale Bewegungen von Cloud-Umgebungen in On-Premises-Systeme – und modelliert Szenarien wie Cryptojacking, Datendiebstahl und Ransomware auf Basis aktueller Angriffsmuster aus der Threat-Research von WithSecure.

Bewährt und anerkannt

Artikel zu Exposure Management

Von unserer eigenen Threat Research zu CVE-to-Exploit-Zeiten bis hin zu praxisnahen Leitfäden zur NIS2-Compliance – erstellt von unseren Expert:innen.

Blog

Warum der Mittelstand heute proaktive Cybersecurity braucht

4 Minuten

Blog

Warum der Mittelstand heute proaktive Cybersecurity braucht

4 Minuten

Blog

Wie Unternehmen Schritt für Schritt einen proaktiven Cybersecurity-Ansatz aufbauen

4 Minuten

Blog

Einkaufsleitfaden: So wählen Mittelständler Technologie und Services für proaktive Cybersecurity

5 Minuten

Mehr über Exposure Management inunseren Broschüren

Erfahren Sie mehr über die Funktionen von Elements XM.

Eine kompakte Zusammenfassung von WithSecure™ Elements Exposure Management – mit den wichtigsten Funktionen und Vorteilen, ideal für die schnelle Weitergabe an Stakeholder und Entscheidungsträger.

Eine detaillierte kommerzielle und technische Übersicht von WithSecure™ Elements Exposure Management – mit Einblicken in Funktionsweise, Scan-Umfang und zugrunde liegende Technologien, ideal für eine fundierte Bewertung der Lösung.

PDF herunterladen 30 Tage kostenlos testen

Starten Sie eine unverbindliche 30-Tage-Testphase von WithSecure Elements Exposure Management – ohne Kreditkarte, ohne Implementierungsprojekt. Bereits wenige Stunden nach dem Onboarding erhalten Sie Ihre erste Angriffspfad-Visualisierung, inklusive KI-gestützter Handlungsempfehlungen und Luminen AI Unterstützung ab dem ersten Tag.

Die meisten Unternehmen entdecken bereits in der ersten Woche bislang unbekannte Schwachstellen.

Häufige Fragen, direkt beantwortet.

Von der Bedeutung von Exposure Management für mittelständische Unternehmen bis hin zu den Unterschieden zwischen Elements XM und Ihrem bestehenden Vulnerability Scanner – klar erklärt, ohne Fachjargon.

Vulnerability Management konzentriert sich auf das Auffinden und Beheben von Software-Schwachstellen – in der Regel mithilfe eines Scanners und einer Priorisierung anhand von CVSS-Scores.

Exposure Management geht in drei wesentlichen Punkten darüber hinaus:

Größere Angriffsfläche: Es berücksichtigt zusätzlich Identitätsrisiken, Cloud-Fehlkonfigurationen und externe Angriffsflächen, die klassische Scanner oft nicht vollständig abdecken.

Priorisierung nach realem Risiko: Statt nur nach Schweregrad bewertet Exposure Management Risiken anhand von tatsächlicher Ausnutzbarkeit und geschäftlichem Impact – mithilfe von Angriffspfad-Analysen.

Kontinuierlicher Ansatz: Während Vulnerability Management meist Momentaufnahmen liefert, arbeitet Exposure Management kontinuierlich und passt Prioritäten dynamisch an – basierend auf Veränderungen in Ihrer Umgebung und neuer Threat Intelligence.

Elements XM bietet 360°-Transparenz über fünf zentrale Bereiche:

verwaltete Geräte (Windows-Workstations und Server über den Elements Agent), Netzwerk-Assets (Netzwerkinfrastruktur und nicht verwaltete Geräte über Scan-Nodes), externe Angriffsfläche (internetexponierte Systeme, Webanwendungen und öffentliche IPs), digitale Identitäten (Microsoft Entra ID Nutzer und nicht-menschliche Identitäten) sowie Cloud-Infrastruktur (Azure und AWS).

Alle Erkenntnisse werden mit aktueller Threat Intelligence und geschäftlichem Kontext angereichert und anschließend in die patentierte Angriffspfad-Simulations-Engine eingespeist. Das Ergebnis ist eine priorisierte, klar umsetzbare Maßnahmenliste zur Risikoreduzierung.

Angriffspfad-Simulation modelliert die Wege, die ein Angreifer durch Ihre Umgebung nehmen könnte, um geschäftskritische Assets zu erreichen.

Statt einzelne Schwachstellen isoliert zu betrachten, zeigt sie, wie mehrere Schwächen – etwa ein fehlkonfigurierter Server, ein überprivilegiertes Konto oder eine ungepatchte Anwendung – miteinander kombiniert werden können, um maximalen Schaden zu verursachen.

WithSecure Elements XM nutzt eine patentierte, KI-basierte Angriffspfad-Simulation, um die entscheidenden Schwachstellen an kritischen Knotenpunkten dieser Pfade zu identifizieren – und empfiehlt die minimale Anzahl an Maßnahmen, mit denen sich die meisten Angriffswege in Ihre Organisation effektiv unterbrechen lassen.

Elements XM ist proaktiv – es identifiziert und priorisiert Schwachstellen über Ihre gesamte Angriffsfläche hinweg, bevor ein Angriff stattfindet, und reduziert kontinuierlich Ihr Risiko.

Elements XDR ist reaktiv – es erkennt, untersucht und bekämpft aktive Bedrohungen über Endpunkte, Identitäten, E-Mail und Cloud hinweg.

Beide sind architektonisch eng integriert:

Die Exposure Scores von XM fließen in die Outbreak Control von XDR ein und verschärfen automatisch Sicherheitsprofile auf Endpunkten, wenn definierte Risikoschwellen überschritten werden. Gleichzeitig liefert die Telemetrie von XDR wichtige Daten für die Angriffspfad-Simulation von XM.

Beide Lösungen nutzen dieselbe Management-Konsole, denselben Agenten und die gleiche Luminen AI-Schicht – ganz ohne Integrationsaufwand.

Noch Fragen? Wir helfen Ihnen gerne weiter.

Sprechen Sie mit einem WithSecure Sicherheitsexperten – unverbindlich und individuell zu Ihrer Umgebung, Ihren Compliance-Anforderungen oder Ihrem aktuellen Scanning-Setup.

Bereit, Ihre tatsächliche Angriffsfläche zu sehen?

- Beschreiben Sie uns Ihre Umgebung und Herausforderungen

- Wir erstellen eine Demo, abgestimmt auf Ihre Situation

- Starten Sie Ihre 30-tägige kostenlose Testphase

WithSecure benefits

- 360° Abdeckung Ihrer Angriffsfläche — Geräte, Netzwerk, Identitäten, Cloud und externe Assets auf einer Plattform

- Patentierte KI-Angriffspfad-Simulation – minimale Maßnahmen, um die maximale Anzahl kritischer Angriffswege zu unterbrechen

- Erkennung von Pre-Zero-Day-Schwachstellen — identifizieren und beheben Sie ausnutzbare Risiken, bevor sie öffentlich bekannt sind oder eine CVE erhalten

- Unterstützung für NIS2 Artikel 21 — kontinuierliches Scanning, dokumentierte Maßnahmen und auditfähige Reports inklusive

- Luminen™ AI inklusive — verständliche Handlungsempfehlungen in Ihrer Landessprache, ab dem ersten Tag

Weitere Elements-Funktionen entdecken

Erfahren Sie mehr über Elements XDR und unsere Co-Security Services.

Elements Extended Detection and Response (XDR)

Eine einheitliche Lösung, die Bedrohungen über Endpunkte, Identitäten, Microsoft 365 und Cloud-Infrastruktur hinweg erkennt, untersucht und darauf reagiert – alles über eine zentrale Plattform.

Co-Security Services

Von Expert:innen geführte Services, die Ihr Security-Team bedarfsgerecht erweitern – von 24/7 Managed Detection and Response bis hin zu On-Demand Threat Hunting und Incident-Response-Unterstützung.