WithSecure™ Elements Exposure Management (XM).

Tekoälypohjaista altistumisen hallintaa, rakennettu keskisuurille organisaatioille.

Loppuuko korjaus -sykliltäsi aika.

Uusi hyödynnetty haavoittuvuus julkaistaan joka toinen päivä – ja aika CVE:n julkaisemisesta exploitin käyttöön on kutistumassa lähemmäs 24 tuntia. Jos paikkaat ja korjaat haavoittuvuuksia ja virheasetuksia yhä kuukausisykleissä, WithSecure™ Elements Exposure Management sulkee aukon ennen kuin sitä käytetään sinua vastaan. Tunnista, priorisoi ja toimi ennenkuin altistut.

Mitä Elements XM kattaa?

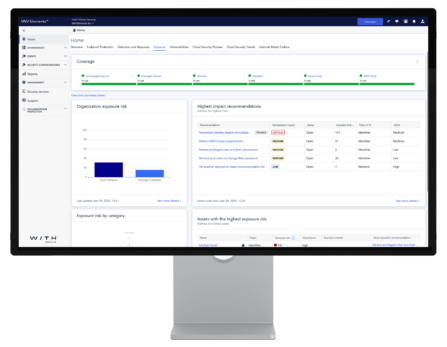

Elements XM antaa jatkuvan näkyvyyden koko hyökkäyspintaasi – laitteista, identiteeteistä ja ulkoisesta altistumisesta pilvi-infrastruktuuriin asti. Kaikki tämä syötetään yhteen tekoälypohjaiseen moottoriin, joka simuloi hyökkäyspolkuja, laskee pienimmät vaaditut korjaukset vaarallisimpien polkujen katkaisemiseksi ja antaa tiimillesi selkeän, priorisoidun toimintalistan. Valitse välilehti ja tutustu siihen, mitä Elements XM kattaa.

Yksi näkymä koko hyökkäyspintaasi.

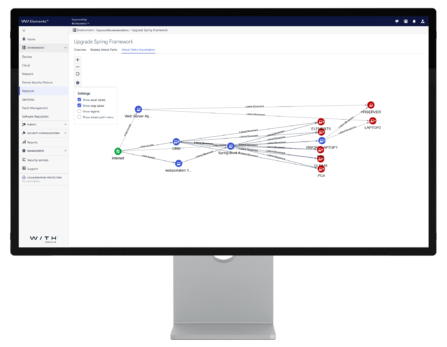

Yhdistää löydökset kaikista ympäristöistä – laitteista, verkosta, identiteeteistä, pilvestä ja ulkoisesta hyökkäyspinnasta – yhdeksi riskipohjaiseksi näkymäksi. Hyökkäyspinnan arvot kertovat, missä suurimmat riskisi ovat. Attack path -visualisointi näyttää vaihe vaiheelta, miten hyökkääjä voisi liikkua ympäristössäsi ja millainen korjaus katkaisee ketjun.

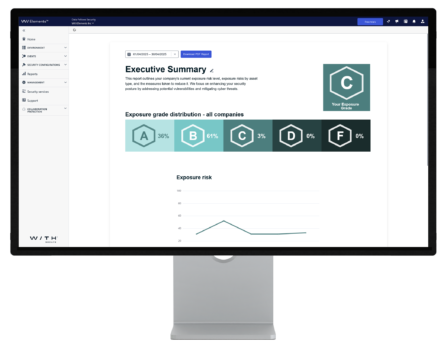

Todista arvo. Yhdistä jo käyttämiisi työkaluihin.

Ajasta automaattisia PDF-raportteja, jotka näyttävät altistumisen tilan, trendit ja korjaustoimien vaikutus – formaatissa, joka on rakennettu johdolle, ei teknisille tiimeille. Suositukset API siirtää löydökset suoraan SIEM-, tiketti- tai ITSM-alustaasi, jotta tiimisi työskentelee tuttujen työkalujen kanssa eikä erillisestä portaalista.

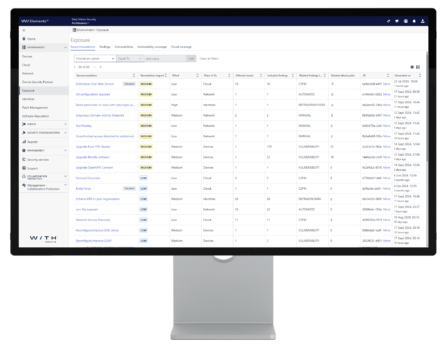

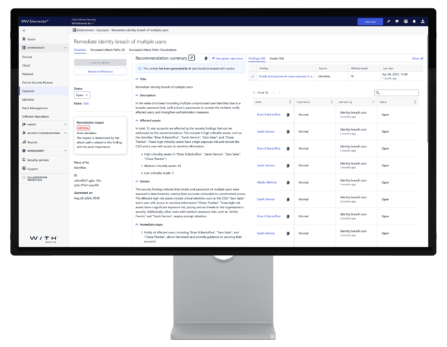

Nopeampi korjaus.

Luminen yhdistää toisiinsa liittyvät löydökset, kohteet ja korjausvaiheet yhdeksi synergiseksi yhteenvedoksi – jotta tiimisi käyttää vähemmän aikaa hälytysten tulkintaan ja enemmän altistumisten poistamiseen. Se validoi ja kontekstualisoi suositukset auttaen tietoturvan ylläpitäjiä ymmärtämään paitsi mitä korjata, myös miksi sillä on merkitystä ja miten korjaus vaikuttaa kokonaisaltistumis-arvoosi.

Ovatko kaikki laitteesi ja verkko-omaisuutesi näkyvissä?

Skannaa Windows-työasemat ja palvelimet automaattisesti Elements Agentin kautta ja kartoittaa kaikki IP-yhteydellä tavoitettavat verkko-omaisuudet – mukaan lukien hallitsemattomat laitteet ja laitteistot, kuten palomuurit ja kytkimet – scan noden eli skannauspisteiden kautta. Paikallisten nodien autentikoitu skannaus kirjautuu suoraan järjestelmiin hakeakseen täydet haavoittuvuustiedot. Toimiston verkon ulkopuoliset etälaitteet ovat katettuina ilman lisäkonfigurointia.

Mitä hyökkääjä näkee?

Skannaa ja kartoittaa jatkuvasti kaikki internetiin näkyvät järjestelmät, verkkosovellukset ja julkiset IP-osoitteet – tarjoten hyökkääjän näkökulman altistuneeseen reunaan. Havaitsee domain takeover -riskit, tunnistaa ulkoisesti saavutettavien järjestelmien haavoittuvuudet, testaa räätälöidyt verkkosovellukset ja lisää uudet internet-löydökset automaattisesti uhkaympäristön kehittyessä.

Mitkä identiteetit ovat riskialttiimpia pullonkaulojasi?

Integroituu Microsoft Entra ID:hen, löytää kaikki käyttäjä- ja ei-inhimilliset identiteetit, kartoittaa käyttöoikeudet ja merkitsee tilit, joilla on liikaa oikeuksia. Valvoo jatkuvasti vuotaneita tunnistetietoja ja mallintaa, miten vaarantunut identiteetti voisi liikkua lateraalisesti laitteisiin ja pilviresursseihin – näyttäen tarkalleen, mikä korjaustoimenpide katkaisee polun ennen kuin hyökkääjä ehtii kulkea sitä.

Mitkä korjaukset tekevät auttavat eniten?

Onko Azure-ympäristösi määritetty turvallisesti?

Arvioi Azure-resurssit yli 100 konfiguraatiotarkistusta vasten – perustuen WithSecuren tutkimukseen pilven turvallisuudesta, nykyisiin hyökkäystekniikoihin ja Azuren parhaisiin käytäntöihin. Löydökset syötetään suoraan hyökkäyspolkumoottoriin, jotta pilven virheasetukset priorisoidaan samassa näkymässä laite- ja identiteettiriskiesi kanssa.

Kestävätkö julkisesti näkyvät järjestelmäsi?

Skannaa kaikki ulkoisesti saavutettavat järjestelmät haavoittuvuuksien ja virheasetusten varalta pilvipohjaisella skannauspisteellä – sama perusteellinen analyysi kuin sisäverkossa, kohdistettuna juuri siihen reunaan, jonka hyökkääjä näkee ensimmäisenä.

Voisiko hyökkääjä siirtyä pilvestä toimistoihisi?

Simuloi lateraalista liikettä pilviympäristöistä on-premise-laitteisiin – mallintaen kryptojacking-, tietovarkaus- ja ransomware-skenaarioita WithSecuren uhkatutkimuksen tunnistamien nykyisten hyväksikäyttötrendien perusteella. Yhdistää Azure-tapahtumat, Entra ID -identiteettidatan ja laitetelemetrian, jotta hybridi-hyökkäyspolut näkyvät ja ovat toiminnallisia yhdessä paikassa.

Luotettu ja tunnustettu

Altistumisen hallinnan resurssit, joihin kannattaa käyttää aikaa.

Omasta CVE-to-exploit-aikajännetutkimuksestamme käytännön NIS2-vaatimustenmukaisuusohjeisiin – asiantuntijoidemme kirjoittamana.

Blog

Miksi keskisuurten yritysten IT-palveluntarjoajat tarvitsevat proaktiivista kyberturvallisuutta – nyt

3 minuutin lukuaika

Blog

Miksi keskisuurten yritysten IT-palveluntarjoajat tarvitsevat proaktiivista kyberturvallisuutta – nyt

3 minuutin lukuaika

Blog

IT-palveluntarjoajan opas ennakoivan kyberturvallisuuden ostamiseen – eurooppalaisittain

4 minuutin lukuaika

Blog

Proaktiivisen kyberturvallisuuden rakentaminen – 7-vaiheinen opas IT-palveluntarjoajille

3 minuutin lukuaika

Tutustu ratkaisuun esitteiden kautta.

Lue lisää Elements XM:n kyvykkyyksistä esitteistämme.

Tiivis yhteenveto WithSecure™ Elements Exposure Managementista – keskeiset kyvykkyydet ja hyödyt nopeasti jaettavaksi sidosryhmille ja päättäjille.

Yksityiskohtainen kaupallinen ja tekninen yleiskuva WithSecure™ Elements Exposure Managementista – siitä, miten se toimii, mitä se skannaa ja millaiseen teknologiaan se perustuu, ratkaisua syvällisesti arvioiville ostajille.

Näe hyökkäyspintasi 30 päivää, riskittömästi.

Aloita sitoumukseton 30 päivän kokeilu WithSecure Elements Exposure Managementista – ei luottokorttia, ei käyttöönottoprojektia. Näet ensimmäisen hyökkäyspolkuvisualisointisi tunneissa käyttöönotosta, tekoälypohjaisine korjaussuosituksineen ja Luminen AI -ohjauksineen ensimmäisestä päivästä alkaen. Useimmat organisaatiot löytävät ensimmäisen viikon aikana altistumisia, joiden olemassaolosta ne eivät tienneet.

Yleiset kysymykset, suorat vastaukset.

Siitä, mitä altistumisen hallinta tarkoittaa keskisuurelle organisaatiolle, siihen miten Elements XM eroaa jo käyttämästäsi haavoittuvuusskannerista – vastaukset ilman jargonia.

Haavoittuvuudenhallinta keskittyy ohjelmistohaavoittuvuuksien löytämiseen ja paikkaamiseen, tyypillisesti skannerin ja löydösten luokitteluun CVSS-pisteiden avulla. Altistumisen hallinta menee pidemmälle kolmella tavalla. Ensinnäkin se kattaa laajemman hyökkäyspinnan – mukaan lukien identiteettiriskit, pilven virheasetukset ja ulkoisesti näkyvät kohteet, joihin perinteiset haavoittuvuusskannerit eivät aina yllä. Toiseksi se käyttää hyökkäyspolkusimulaatiota priorisoidakseen todellisen hyväksikäytettävyyden ja liiketoimintavaikutuksen, ei vain haavoittuvuuden vakavuuden perusteella. Kolmanneksi se toimii jatkuvasti – säätää prioriteetteja ympäristön muuttuessa ja uuden uhkatiedustelun saapuessa – sen sijaan että tuottaisi hetkellisen tilannekuvan, joka vanhenee päivissä.

Elements XM tarjoaa 360° näkyvyyden viidellä alueella: hallitut laitteet (Windows-työasemat ja palvelimet Elements Agentin kautta), verkko-omaisuus (verkkolaitteet ja hallitsemattomat laitteet skannauspisteiden kautta), ulkoinen hyökkäyspinta (internetiin näkyvät järjestelmät, verkkosovellukset ja julkiset IP:t), digitaaliset identiteetit (Microsoft Entra ID -käyttäjät ja ei-inhimilliset identiteetit) sekä pilvi-infrastruktuuri (Azure ja AWS). Kaikki löydökset rikastetaan reaaliaikaisella uhkatiedustelulla ja liiketoimintakontekstilla, minkä jälkeen ne syötetään patenttia odottavaan hyökkäyspolkusimulaatiomoottoriin priorisoidun, toimintaan ohjaavan korjauslistan tuottamiseksi.

Hyökkäyspolkusimulaatio mallintaa reitit, joita hyökkääjä voisi kulkea päästäkseen liiketoimintakriittisiin kohteisiin. Sen sijaan että merkitsisi yksittäisiä haavoittuvuuksia irrallaan, se kartoittaa, miten heikkouksia – väärin määritetty palvelin, tili jolla on liikaa oikeuksia, paikkaamaton sovellus – voidaan ketjuttaa yhteen. WithSecure Elements XM tunnistaa, mitkä altistumiset sijaitsevat näiden polkujen kriittisissä riskipisteissä, ja suosittelee pienimmän määrän korjauksia mahdollisimman monen polun katkaisemiseksi.

Elements XM on ennakoiva – se tunnistaa ja priorisoi altistumiset koko hyökkäyspinnassasi ennen hyökkäyksen tapahtumista, pienentäen jatkuvasti tietomurron riskiäsi. Elements XDR on reaktiivinen – se havaitsee, tutkii ja reagoi uhkiin, jotka tapahtuvat aktiivisesti päätelaitteissa, identiteeteissä, sähköpostissa ja pilvessä. Nämä kaksi ovat arkkitehtuurisesti integroituja: XM:n exposure scoret syötetään XDR:n Outbreak Controliin, joka kiristää päätelaitteiden tietoturvaprofiileja automaattisesti, kun riskikynnykset ylittyvät, ja XDR:n telemetria informoi XM:n hyökkäyspolkusimulaatiota. Ne jakavat saman hallintakonsolin, agentin ja Luminen AI -kerroksen eikä integraatioprojektia tarvita.

Onko sinulla vielä kysymyksiä? Olemme täällä auttamassa.

Ota yhteyttä WithSecuren tietoturva-asiantuntijaan sitoumuksetonta keskustelua varten. Voit keskustella IT- ympäristöstäsi, vaatimustenmukaisuusvaatimuksista tai nykyisestä skannauskokoonpanostasi.

Valmis näkemään todellisen hyökkäyspintasi?

- Kerro meille ympäristöstäsi ja haasteistasi

- Räätälöimme demon tilanteeseesi

- Aloita 30 päivän ilmainen kokeilu

WithSecure hyödyt

- 360° hyökkäyspinnan kattavuus – laitteet, verkko, identiteetit, pilvi ja ulkoinen – yhdeltä alustalta.

- Patenttia odottava tekoälypohjainen hyökkäyspolkusimulaatio: vähimmäiskorjaukset, joilla katkaistaan mahdollisimman monta vaarallista hyökkäyspolkua.

- Pre-zero-day-haavoittuvuuksien löytäminen – havaitse ja mitigoi hyväksikäytettävät haavoittuvuudet ennen kuin ne ovat julkisia tai niille on annettu CVE.

- Tuki NIS2:n artikla 21:n vaatimusten noudattamiseen – jatkuva skannaus, dokumentoitu korjaus ja johdolle valmiit auditointiraportit.

- Luminen™ AI maksutta – selkokieliset korjausohjeet paikallisella kielelläsi ensimmäisestä päivästä lähtien.

Täytä lomake ja jutellaan lisää!

Tutustu muihin Elements-kyvykkyyksiin.

Tutustu Elements XDR:ään ja Co-Security Services -palveluihimme.

Elements Extended Detection and Response (XDR)

Yhtenäinen ratkaisu, joka havaitsee, tutkii ja reagoi uhkiin päätelaitteissa, identiteeteissä, Microsoft 365:ssä ja pilvi-infrastruktuurissa – yhdeltä alustalta.

Co-Security Services

Asiantuntijavetoiset palvelut, jotka laajentavat tietoturvatiimiäsi tarpeen mukaan – 24/7 hallitusta havaitsemisesta ja reagoinnista tarpeen mukaan saatavaan Threat Hunter ja Incident Response -tukeen.