WithSecure™ Elements Exposure Management (XM).

Gestion de la surface d’exposition alimentée par l’IA, conçue pour les entreprises de taille intermédiaire.

Votre cycle de correctifs n’est plus assez rapide.

Une nouvelle vulnérabilité exploitée est publiée tous les deux jours — et le délai entre l’apparition d’une CVE et son exploitation se réduit désormais à 24 heures. Si vous corrigez encore les vulnérabilités et les mauvaises configurations sur un cycle mensuel, WithSecure™ Elements Exposure Management comble ce décalage avant qu’il ne soit exploité contre vous. Identifiez, priorisez et traitez vos expositions sans attendre.

Que couvre Elements XM ?

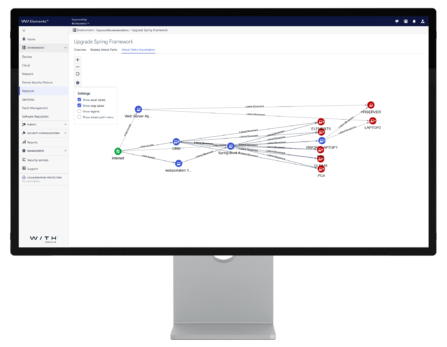

Elements XM vous offre une visibilité continue sur l’ensemble de votre surface d’attaque — des appareils, identités et exposition externe à l’infrastructure cloud. Tout alimente un moteur unique alimenté par l’IA qui simule les chemins d’attaque, calcule les corrections minimales nécessaires pour briser les routes les plus dangereuses, et donne à votre équipe une liste d’actions claire et priorisée. Choisissez un onglet pour explorer ce que couvre Elements XM.

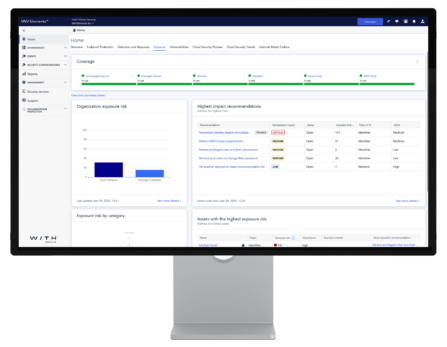

Une vue unique de toute votre surface d’attaque.

Rassemble les résultats de tous les environnements — appareils, réseau, identités, cloud et surface d’attaque externe — dans un tableau de bord unique basé sur les risques. Les scores d’exposition vous indiquent où se trouvent vos plus grands risques. La visualisation des chemins d’attaque montre étape par étape comment un attaquant pourrait se déplacer dans votre environnement et exactement quelle correction brise la chaîne.

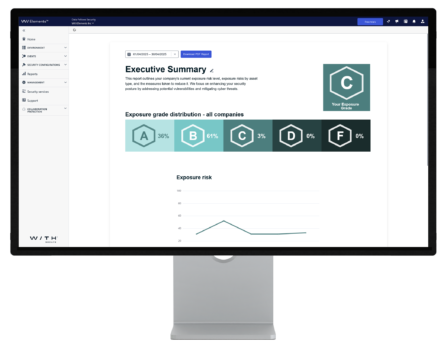

Prouvez la valeur à votre direction. Connectez-vous aux outils que vous utilisez déjà.

Planifiez des rapports PDF automatisés montrant le statut d’exposition, les tendances et l’impact des actions de remédiation — dans un format conçu pour la direction. L’API de recommandations envoie les résultats directement dans votre SIEM, votre outil de ticketing ou votre plateforme ITSM pour que votre équipe travaille depuis ses outils habituels.

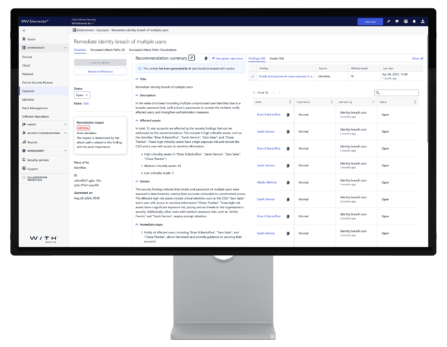

Une remédiation plus rapide pour toute votre équipe.

Luminen agrège les résultats, actifs et étapes de remédiation liés en un résumé synergique unique — pour que votre équipe passe moins de temps à interpréter les alertes et plus de temps à fermer les expositions. Il valide et contextualise les recommandations, aidant vos administrateurs de sécurité à comprendre non seulement quoi corriger, mais pourquoi c’est important et quel impact la correction aura sur votre score d’exposition global.

Tous vos appareils et actifs réseau sont-ils visibles ?

Scanne automatiquement les postes de travail et serveurs Windows via l’agent Elements, et cartographie chaque actif réseau connecté en IP — y compris les appareils non managés et les équipements comme les pare-feu et switches — via des nœuds de scan. Le scan authentifié pour les nœuds locaux se connecte directement aux systèmes pour récupérer tous les détails de vulnérabilité. Les appareils distants hors du réseau du bureau sont couverts sans configuration supplémentaire.

Que peut voir un attaquant depuis l’extérieur ?

Explore et cartographie en continu tous les systèmes exposés sur Internet, les applications web et les IP publiques pour vous donner une vue du point de vue de l’attaquant de votre périmètre exposé. Détecte les risques de prise de contrôle de domaine, scanne les systèmes accessibles de l’extérieur pour les vulnérabilités, teste les applications web personnalisées, et ajoute automatiquement les nouvelles détections Internet à mesure que le paysage des menaces évolue.

Quelles identités sont vos points de vulnérabilité les plus critiques ?

S’intègre avec Microsoft Entra ID pour découvrir toutes les identités utilisateurs et non humaines, cartographier les droits d’accès et signaler les comptes surprivilégiés. Surveille en continu les identifiants compromis et modélise comment une identité compromise pourrait se déplacer latéralement vers les appareils et ressources cloud — montrant exactement quelle correction brise ce chemin avant qu’un attaquant ne l’emprunte.

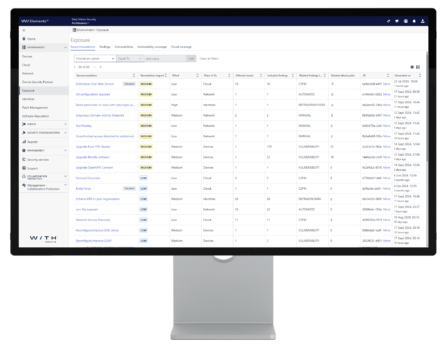

Quelles corrections auront le plus grand impact ?

Notre moteur heuristique breveté fonctionne comme une red team virtuelle — scannant votre environnement du point de vue de l’attaquant 24h/24. Il identifie le nombre minimal d’actifs à corriger pour briser le nombre maximal de chemins d’attaque dangereux. Les résultats sont regroupés par impact et présentés comme des recommandations claires et exploitables — pas une liste de 2 000 vulnérabilités. La gestion des correctifs en un clic est disponible via Software Updater*.

*Nécessite une licence WithSecure™ Elements Endpoint Protection (inclus dans WithSecure™ Elements Endpoint Security).

Votre environnement Azure est-il configuré de manière sécurisée ?

Évalue les ressources Azure selon environ 100 vérifications de configuration — informées par la recherche en sécurité cloud de WithSecure, les techniques d’attaque actuelles et les bonnes pratiques Azure. Les résultats alimentent directement le moteur de chemins d’attaque, pour que les erreurs de configuration cloud soient priorisées dans la même vue que vos risques liés aux appareils et aux identités.

Vos systèmes exposés au public résistent-ils ?

Scanne tous les systèmes IP accessibles de l’extérieur à la recherche de vulnérabilités et d’erreurs de configuration via un nœud de scan cloud — la même analyse rigoureuse appliquée à votre environnement interne, désormais appliquée au périmètre qu’un attaquant sonderait en premier.

Un attaquant pourrait-il passer de votre cloud à vos bureaux ?

Simule les déplacements latéraux des environnements cloud vers les appareils sur site — en modélisant des scénarios de cryptojacking, vol de données et ransomwares basés sur les tendances d’exploitation actuelles identifiées par la recherche en menaces de WithSecure. Combine les événements Azure, les données d’identité Entra ID et la télémétrie des appareils pour que les chemins d’attaque hybrides soient visibles et exploitables depuis un seul endroit.

Reconnu par des organismes indépendants

Contenus sur Exposure Management qui valent d’être lus.

De nos propres recherches sur les menaces concernant les délais CVE-exploitation aux guides pratiques de conformité NIS2 — rédigé par nos experts.

Blog

Construire une cybersécurité proactive – guide MSP en 7 étapes

4 minutes

Blog

Construire une cybersécurité proactive – guide MSP en 7 étapes

4 minutes

Blog

Guide MSP pour acheter une cybersécurité européenne proactive

4 minutes

Blog

Pourquoi les MSP du midmarket ont besoin d’une cybersécurité proactive… dès maintenant

3 minutes

Explorez la solution avec nos brochures.

Découvrez plus d’informations sur les fonctionnalités d’Elements XM dans nos brochures.

Un résumé concis de WithSecure™ Elements Exposure Management — couvrant les fonctionnalités clés et les avantages, conçu pour un partage rapide et une compréhension claire.

Une présentation détaillée commerciale et technique de WithSecure™ Elements Exposure Management — couvrant son fonctionnement, ce qu’il scanne et la technologie sous-jacente.

Découvrez votre surface d’attaque pendant 30 jours, sans risque.

Démarrez un essai gratuit de 30 jours sans engagement de WithSecure Elements Exposure Management — sans carte bancaire, sans projet d’implémentation. Vous verrez votre première visualisation de chemins d’attaque dans les heures suivant l’intégration, avec des recommandations de remédiation alimentées par l’IA et l’assistant Luminen AI. La plupart des organisations découvrent des expositions qu’elles ignoraient dès la première semaine.

Questions fréquentes, réponses directes.

De la signification de la gestion de la surface d’exposition pour une entreprise de taille intermédiaire à la différence entre Elements XM et le scanner de vulnérabilités que vous utilisez déjà — des réponses sans jargon.

La gestion des vulnérabilités se concentre sur la découverte et la correction des vulnérabilités logicielles, généralement à l’aide d’un scanner et d’un score CVSS pour classer les résultats. La gestion de la surface d’exposition (Exposure Management) va plus loin. Premièrement, elle couvre une surface d’attaque plus large — y compris les risques liés aux identités, les erreurs de configuration cloud et les assets exposés sur Internet que les scanners de vulnérabilités traditionnels n’atteignent pas toujours. Deuxièmement, elle utilise la simulation de chemins d’attaque pour prioriser par exploitabilité réelle et impact métier, pas seulement par sévérité de la vulnérabilité. Troisièmement, elle fonctionne en continu — ajustant les priorités à mesure que votre environnement change et que de nouveaux renseignements sur les menaces arrivent — plutôt qu’un instantané ponctuel qui devient obsolète en quelques jours.

Elements XM offre une visibilité 360° sur cinq domaines : appareils managés (postes de travail et serveurs Windows via l’agent Elements), assets réseau (équipements réseau et appareils non managés via des nœuds de scan), surface d’attaque externe (systèmes exposés sur Internet, applications web et IP publiques), identités numériques (utilisateurs Microsoft Entra ID et identités non humaines) et infrastructure cloud (Azure et AWS). Tous les résultats sont enrichis avec le renseignement sur les menaces en temps réel et le contexte métier, puis alimentés dans le moteur breveté de simulation de chemins d’attaque pour produire une liste de remédiation priorisée et exploitable.

La simulation de chemins d’attaque modélise les routes qu’un attaquant pourrait emprunter à travers votre environnement pour atteindre un asset critique. Au lieu de signaler les vulnérabilités individuelles isolément, elle cartographie comment plusieurs faiblesses — un serveur mal configuré, un compte surprivilégié, une application non corrigée — pourraient être enchaînées pour causer un maximum de dommages. WithSecure Elements XM utilise la simulation de chemins d’attaque par IA brevetée pour identifier quelles expositions se trouvent aux points critiques de ces chemins, et recommande le nombre minimal de corrections qui brisent le plus de routes d’attaque vers votre organisation.

Elements XM est proactif — il identifie et priorise les expositions sur votre surface d’attaque avant qu’une attaque ne se produise, réduisant continuellement votre risque de violation. Elements XDR est réactif — il détecte, enquête et répond aux menaces actives sur vos terminaux, identités, e-mails et cloud. Les deux sont architecturalement intégrés : les scores d’exposition d’XM alimentent l’Outbreak Control d’XDR pour resserrer automatiquement les profils de sécurité des terminaux quand les seuils de risque sont dépassés, et la télémétrie d’XDR informe la simulation de chemins d’attaque d’XM. Ils partagent la même console de gestion, le même agent et la même couche Luminen AI — aucun projet d’intégration requis.

Besoin d’aide ?

Consultez la documentation relative à nos produits et notre support.

Prêt à voir votre véritable surface d’attaque ?

- Parlez-nous de votre environnement et de vos défis

- Nous adaptons nos démos à vos besoins spécifiques

- Démarrez votre essai gratuit de 30 jours

Pourquoi choisir WithSecure?

- Couverture 360° de la surface d’attaque — appareils, réseau, identités, cloud et externe — depuis une seule plateforme.

- Simulation de chemins d’attaque par IA brevetée : les corrections minimales qui brisent le nombre maximal de routes d’attaque.

- Découverte de vulnérabilités pré-zero-day — détectez et atténuez les vulnérabilités exploitables avant qu’elles ne soient publiquement connues ou qu’un CVE ne leur soit attribué.

- Support de conformité NIS2 Article 21 — scan continu, remédiation documentée et rapports d’audit prêts pour la direction inclus.

- Luminen™ AI inclus gratuitement — conseils de remédiation clairs et dans votre langue.

Découvrez les autres fonctionnalités Elements.

Découvrez Elements XDR et nos services de co-sécurité.

Elements Extended Detection and Response (XDR)

Une solution unifiée qui détecte, enquête et répond aux menaces sur vos terminaux, identités, Microsoft 365 et infrastructure cloud — depuis une seule plateforme.

Services de co-sécurité

Des services gérés par des experts qui renforcent votre équipe de sécurité à la demande — de la détection et réponse managées 24h/24 au threat hunting à la demande et au support de réponse aux incidents.